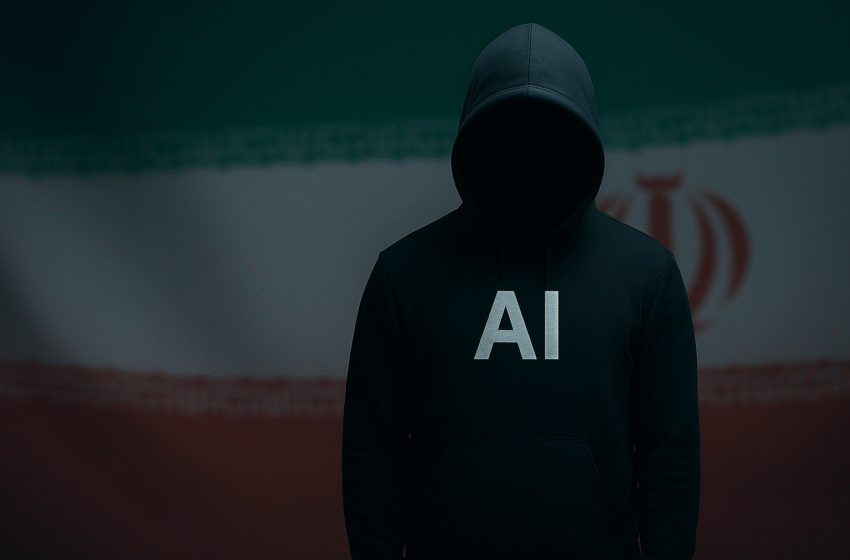

آیا هکرها دیگر نیازی به برنامهنویسی ندارند؟

دگردیسی تهدیدات سایبری ایران در ۱۴۰۳؛ WolfGPT و FraudGPT در زیرزمین ایران

بر اساس دادههای گزارش گراف، هوش مصنوعی مولد (GenAI) در سال ۱۴۰۳ زیرزمین سایبری ایران را تسلیح کرده و تهدیدات را متحول ساخت. ظهور ابزارهایی چون WolfGPT و LLMJacking، سطح جدیدی از اتوماسیون، تولید کدهای مخرب و فریبهای پیشرفته (مانند BEC) را در فضای دیجیتال به وجود آورده است.

تحولات سایبری ایران در سال ۱۴۰۳ از یک تغییر ساده فراتر رفت و به یک دگرگونی پارادایم تبدیل شد. همانطور که دادههای دقیق و تحلیلهای عمیق گزارش سالانه گراف نشان میدهد، هوش مصنوعی مولد (GenAI) اکنون به اصلیترین شتابدهنده جرایم و حملات سایبری در منطقه تبدیل شده است. این فناوری، که شامل مدلهای زبان بزرگ (LLM) نیز میشود، موانع سنتی را برای مهاجمان از میان برداشته و با اتوماسیون فرآیندهای پیچیده و تقویت بعد فریب، نه تنها کار مجرمان سایبری را سادهتر کرده، بلکه امکان ظهور تهدیداتی را فراهم آورده که بهطور مستقیم زیرساختهای فناوری و مالی کشور را هدف قرار میدهند.

تسلیح زیرزمین: وقتی GenAI کد مخرب مینویسد

هوش مصنوعی در نقش یک کاتالیزور قدرتمند، فرآیند حمله را بهطور چشمگیری سریعتر، ارزانتر و در مقیاس بزرگتر ممکن کرده است. این ابزارها موانع ورود بردارهای حمله پیشرفته را کاهش داده و وظایف شناسایی و جمعآوری اطلاعات را به شدت سادهسازی کردهاند.

WolfGPT و GhostGPT: ابزارهای جدید هکرهای ایرانی

علاقه به استفاده از GenAI در محافل زیرزمینی دیجیتال در طول سال ۱۴۰۳ به اوج رسید. در این بازارهای تاریک، مدلهای زبان بزرگ مخرب اختصاصی معرفی و استفاده میشوند. ابزارهایی چونWolfGPT، WormGPT، FraudGPT، EscapeGPT و GhostGPT که بهطور خاص برای ساخت کمپینهای فیشینگ شخصیسازیشده و وبسایتهای جعلی طراحی شدهاند، اکنون در دسترس مجرمان هستند. گزارشها نشان میدهد که حتی آموزشهایی برای تولید کدهای مخرب در این انجمنها ارائه شده است.

تولید رزومه جعلی برای نفوذ: تاکتیک جدید گروههای باجافزاری

استفاده از GenAI در تاکتیکهای نفوذ اولیه، دیگر یک فرضیه نیست. گروه تهدید Jeonsas (Famous Chollima) از GenAI برای اتوماسیون فرآیندهای نفوذ اولیه خود بهره برده است. شگرد آنها تولید رزومهها و نامههای پوششی (Cover Letters) با کیفیت بالا برای برنامههای شغلی از راه دور (Freelancer) بود. این فریب، به آنها کمک کرد تا به شبکههای سازمانی دسترسی یافته و دادههای حساس را جمعآوری کنند. همچنین گروه باجافزاری Dragon با همکاری گروه Stormous از مدلهای GPT برای تولید دستورات شل (Shell Commands) مورد نیاز برای اجرای حملات خود استفاده کردهاند.

حمله به مغز متفکر: LLMJacking چیست؟

در سال ۱۴۰۳ (۲۰۲۴)، دامنه تهدیدات GenAI از هدف قرار دادن کاربران نهایی فراتر رفت و خود زیرساخت هوش مصنوعی را در کانون توجه قرار داد.

LLMJacking و تزریق پرامپت

LLMJacking (سرقت مدل زبان بزرگ): این تهدید شامل تلاش برای سرقت اطلاعات حساس و داخلی (مانند دادههای آموزشی و پاسخهای غیرمجاز) از مدلهای زبان بزرگ (LLM) است. با افزایش تقاضا برای مدلهایی که دسترسی به دادههای محدود را دارند، خطر استخراج غیرمجاز اطلاعات به شدت بالا رفته است.

تزریق پرامپت (Prompt Injection): این تکنیک برجسته سال ۲۰۲۴ که هدف آن دور زدن دستورالعملهای امنیتی مدلهای LLM است. مهاجم با وارد کردن دستورات خاص، مدل را وادار به تولید خروجیهای نامطلوب، از جمله تولید کدهای مخرب یا محتوای فیشینگ میکند.

فیشینگ بومی: مدلهای هوش مصنوعی چگونه موانع زبانی را شکستند؟

GenAI با تقویت توانایی عاملان تهدید در تولید محتوای مهندسی اجتماعی با کیفیت بالا، موانع زبانی را از میان برداشته و به مهاجمان اجازه داده تا پیامهایی را بهصورت بومی و با دقت بسیار بالا و به زبان مادری قربانیان خود تولید کنند. این امر موفقیت حملات فیشینگ و کلاهبرداریهای متنی را به شدت افزایش داده است.

علاوه بر این، در حوزه مالی شاهد تشدید تهدیدات زیر بودهایم:

سازش ایمیل تجاری (BEC) پیشرفته و دیپفیک: GenAI حملات BEC (Business Email Compromise) را تشدید کرده و مجرمان سایبری در اوایل ۲۰۲۴ از مدلهای GenAI برای تولید پیامهای قانعکننده در حملات BEC استفاده کردند. زیانهای جهانی ناشی از BEC به ۲۵.۶ میلیارد دلار رسیده است. همچنین، GenAI در ساخت ویدیوها و دادههای صوتی دیپفیک برای فریب قربانیان مالی استفاده شده است.

لزوم تغییر استراتژیهای دفاعی

همانطور که مجمع جهانی اقتصاد (WEF) هشدار داده است، دو سوم متخصصان پیشبینی میکنند که هوش مصنوعی در سال پیش رو بیشترین تأثیر را بر امنیت سایبری خواهد داشت.

گزارش سالانه گراف به وضوح نشان میدهد که هوش مصنوعی در سالهای ۱۴۰۲ و ۱۴۰۳ صرفاً یک ابزار کمکی نبود، بلکه عامل اصلی تغییر پارادایم در تهدیدات سایبری ایران بوده است. این فناوری، با تسریع، تسهیل و تقویت حملات فریبنده، سازمانها را ملزم میکند تا سیاستهای امنیتی و دفاعی خود را بهطور بنیادی تغییر دهند.

تهدیدات نوظهوری مانند LLMJacking، تزریق پرامپت و BEC پیشرفته نیازمند تمرکز بر دفاع در برابر فریبهای مبتنی بر GenAI هستند. در نبرد امنیتی آینده، سرعت اتوماسیون و کیفیت فریب، تعیینکننده بقا در فضای دیجیتال خواهد بود و دفاع در برابر خروجیهای هوش مصنوعی، مهمترین وظیفه متخصصان امنیت سایبری خواهد بود.